Por Elías Vallejo, profesor “Auditorías de protección de datos y sistemas de información” en el máster en Dirección de Compliance & Protección de Datos de la EIP International Business School ha querido compartir con nosotros un estudio analizando los diferentes riesgos mencionados en el RGPD.

Diferentes análisis de riesgos en el RGPD

El profesor Elías Vallejo comenta que la idea de hacer un análisis de riesgos en el RGPD está presente en 3 supuestos.

- 24.- Responsabilidad del Responsable de Tratamiento y Art. 35 Evaluaciones de Impacto de Protección de Datos

- 32.- Seguridad del Tratamiento.

- 25.- Protección de datos desde el diseño y por defecto

En el primer y segundo post de nuestro Blog Especialistas en Protección de Datos & Cumplimiento Normativo, Elias Vallejo nos habló sobre el Art. 24, Responsabilidad del Responsable de Tratamiento, Art. 35 Evaluaciones de Impacto de Protección de Datos y sobre el Art. 32, Seguridad del Tratamiento.

Os dejamos las palabras de Elías Vallejo, sobre el art, 25 Protección de datos desde el diseño y por defecto.

Art. 25.- Protección de datos desde el diseño y por defecto

El análisis de riesgos de este artículo es más amplio que los dos anteriores.

Por un lado, al mencionar que se debe tener en cuenta “el estado de la técnica” ya nos está señalando que deben considerarse las medidas de seguridad técnicas; pero, por otro lado, a tenor del propio artículo 25, la aplicación de las medidas técnicas y organizativas deben tener por finalidad el “cumplir los requisitos del presente Reglamento y proteger los derechos de los interesados”

Pero si toma en cuenta las medidas de seguridad y los posibles incumplimientos legales,

¿Qué lo diferencia del art. 24?

La respuesta no es sencilla, pero no por ello, debemos de abandonar la idea de delimitar este análisis de riesgos y diferenciarlo de los demás.

La primera diferencia es que debe tomarse en cuenta los riesgos antes de crear el sistema de información, desde el diseño del mismo, lo que no ocurre en los otros dos análisis de riesgos.

Igualmente, los controles a incluir en este análisis de riesgos son más de detalle, no son tan generalistas, debe considerarse privacidad “por defecto”, privacidad máxima en todas las fases del sistema.

En este análisis de riesgos cobran especial importancia la seudonimización y la minimización de datos (entendiendo esta última desde una cuádruple vertiente: la cantidad de datos personales recogidos, la extensión de su tratamiento, su plazo de conservación y su accesibilidad)

Pero todo lo explicado en este análisis todavía deja en el aire su aplicación. Hemos de acudir a la “Guía de Privacidad desde el Diseño” de la AEPD.

Tradicionalmente, la seguridad de la información se protege, garantizando la confidencialidad, la disponibilidad y la integridad de la información. Pero eso ya se analiza en el análisis de riesgos del art. 32 que, a su vez forma parte, del análisis de riesgos del art. 24 y de las EIPD del art. 35.

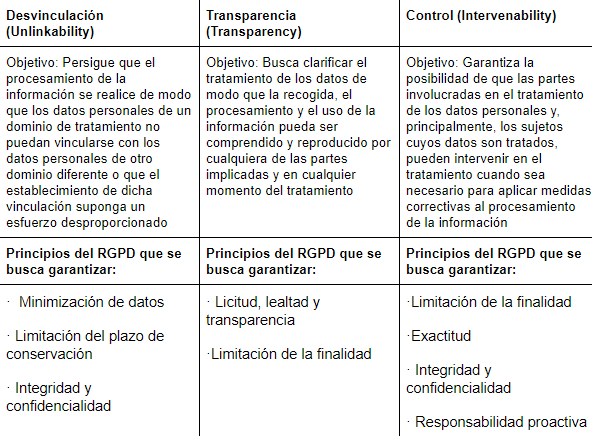

En el análisis de riesgos del art. 25, hay que analizar los riesgos de cualquier desvío de lo planeado y permitido por la Organización. Esto hace que comencemos su análisis en base a la Guía mencionada. Surgen pues, tres nuevos conceptos con los que debemos trabajar a la hora de realizar este análisis de riesgos de privacidad desde el diseño y por defecto.

Este análisis de riesgos no se analizan probabilidades e impactos, sino que se establecen Estrategias de diseño, para a continuación, establecer las tácticas (describiendo las mismas) y, finalmente proponer controles a través de los patrones de diseño.

Estrategias de diseño

En primer lugar, tenemos las estrategias de diseño de privacidad orientadas a los datos: minimizar, ocultar, separar y abstraer.

En segundo lugar, tenemos las estrategias de diseño de privacidad orientadas a procesos: informar, controlar, cumplir y demostrar.

Sin embargo, este tema requiere un estudio más detallado que no se abordará en este artículo

¿Quieres especializarte en Dirección de Compliance y protección de datos?

El Máster en Dirección de Compliance & Protección de datos te convertirá en un profesional de alta cualificación con las competencias necesarias para realizar tareas especializadas en dos de las áreas más relevantes tanto para empresas privadas como para administraciones públicas: la protección de datos y el cumplimiento normativo o Compliance.